A l’ère du numérique, les Réseaux Privés Virtuels (VPN) jouent un rôle crucial en garantissant la confidentialité en ligne. Cependant, certaines nations, interdisent strictement l’utilisation des VPN, créant des défis majeurs pour les particuliers et micro-entreprises dépendantes de ces réseaux sécurisés. Par ailleurs, certains entrepreneurs africains ne peuvent jamais faire évoluer leurs business sans cette technologie. Ces restrictions soulignent l’importance cruciale de la cybersécurité pour les entreprises opérant dans des environnements juridictionnels restrictifs, nécessitant des stratégies adaptées pour maintenir la sécurité des communications et des données sensibles.

Fonctionnement du VPN

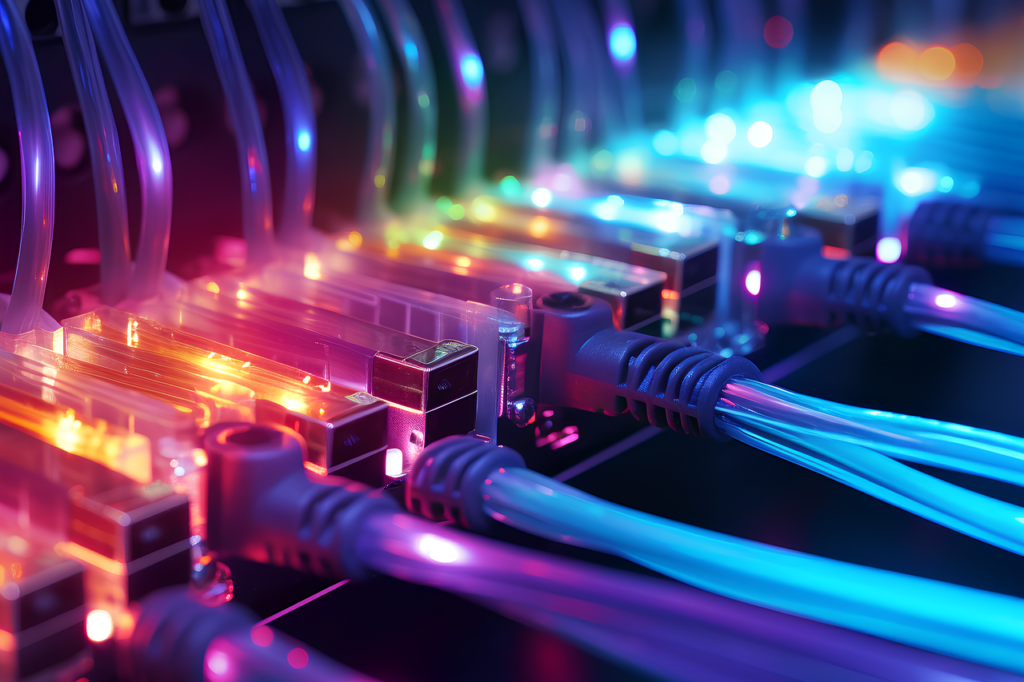

En termes simples, un VPN, ou Réseau Privé Virtuel, fonctionne en créant un tunnel sécurisé entre votre appareil et un serveur distant. Ce tunnel est crypté, ce qui signifie que toutes les données qui y circulent sont transformées en un code difficile à déchiffrer. Lorsque vous utilisez un VPN, votre trafic Internet est dirigé à travers ce tunnel, rendant vos activités en ligne pratiquement invisibles pour les pirates, les fournisseurs d’accès Internet et d’autres parties indésirables.

Techniquement, le processus implique l’utilisation de protocoles de sécurité, tels que le protocole IPsec (Internet Protocol Security) ou OpenVPN, pour établir une connexion sécurisée. Une fois cette connexion établie, vos données sont encapsulées dans des paquets sécurisés et envoyées au serveur VPN distant. Ce serveur décrypte ensuite les données et les envoie vers leur destination finale sur Internet, masquant ainsi votre adresse IP réelle.

En résumé, un VPN agit comme un bouclier numérique en sécurisant votre connexion, en préservant votre vie privée en ligne et en vous permettant d’accéder à Internet de manière plus sécurisée, surtout sur des réseaux publics.

Pays interdisant les VPN

On dénombre actuellement 11 pays qui interdisent l’utilisation des VPN, couvrant divers continents et régimes politiques. Parmi ces pays figurent la Russie, la Chine, la Corée du Nord, l’Irak, la Biélorussie, le Turkménistan, le Venezuela, les Émirats arabes unis, l’Iran, Oman et l’Ouganda. Ces nations, souvent caractérisées par des gouvernements autoritaires, voient d’un mauvais œil l’utilisation des VPN en raison de leur capacité à contourner les restrictions locales de contenu.

Les enjeux et les contournements

Les gouvernements interdisant les VPN ont recours à divers moyens pour les bloquer. Ils peuvent utiliser des technologies de détection du trafic VPN pour identifier et bloquer les adresses IP associées à ces services. Certains imposent également des obligations aux fournisseurs VPN, les contraignant par exemple à se déclarer auprès du gouvernement ou à conserver des journaux d’activité. Malgré ces obstacles, les utilisateurs cherchent des moyens de contourner ces restrictions pour préserver leur vie privée en ligne.

Recommandations de VPN

Dans ce contexte, deux fournisseurs de VPN se démarquent. Surfshark, avec son abonnement unique permettant de connecter un nombre illimité d’appareils, offre une protection complète contre les menaces en ligne, les publicités intempestives, et les violations de données. NordVPN, quant à lui, propose un accès à une vaste gamme de serveurs sécurisés, une protection anti-malware, et des fonctionnalités avancées telles qu’un gestionnaire de mots de passe sécurisé.

Conclusion

L’utilisation d’un VPN est cruciale pour garantir une sécurité en ligne optimale. Que ce soit pour contourner les restrictions géographiques, assurer l’anonymat, ou simplement protéger les connexions sur les réseaux publics, les VPN comme Surfshark et NordVPN offrent des solutions complètes. Prioriser la sécurité en ligne devient essentiel, et ces services proposent des solutions intuitives pour une expérience en ligne protégée sur divers appareils, y compris iPhone et iPad.